Articles récents

Haute-disponibilitûˋ pour serveur Linux

Les rûˋseaux informatiques, comme Internet, proposent de plus en plus de services. Il n'est plus rare de recevoir une facture au format numûˋrique, de payer ses impûÇts sur internet, de consulter ses comptes bancaires pour effectuer des virements sûˋcurisûˋs,...

Ces services informatiques offerts aux clients sont souvent importants pour le bon fonctionnement des sociûˋtûˋs, voir critiques.

Imaginons un site commercial, dont le serveur chargûˋ du paiement est hors-service pour cause de panne matûˋriel ou logiciel. Dans ce cas, si aucune redondance n'a ûˋtûˋ prûˋvue, il reste û prier que la sauvegarde fonctionne correctement. La disponibilitûˋ au sens sûˋcuritûˋ informatique est un ûˋlûˋment nûˋcessaire, et malheureusement souvent nûˋgligûˋe pour des raisons de faibles moyens mis en oeuvre ou par mûˋconnaissance des administrateurs.

1) Comment amûˋliorer la disponibilitûˋ des services?

En effectuant des redondances matûˋriels ou logiciels; il n'est pas rare d'employer les 2. Pour certains services importants, on redonde les serveurs avec un systû´me de dûˋtection et de reprise automatique.1) Les redondances physiques/matûˋriels permettent de pallier automatiquement û une panne matûˋriel (double/triple alimentation, double attachement rûˋseau physique, RAID, double contrûÇleur RAID,...etc).

2) Les redondances logicielles tel que :

Le round robin: Le DNS rûˋalise un partage d'une adresse entre plusieurs serveurs. C'est û dire qu'il retourne tour û tour une adresse diffûˋrente en effectuant une rûˋpartition par rotation circulaire des rûˋponses aux requûˆtes, ce qui ainsi permet une rûˋpartition de charge entre les serveurs. C'est une technique classique de load-balancing, mais ne protûˋge pas d'une panne d'un serveur.

Le cluster: il s'agit d'une grappe de serveur (minimum de deux serveurs) qui partage un ûˋlûˋment commun û tous, le quorum. Le quorum est le céur du systû´me, il dûˋcrit la rûˋpartition du service entre les serveurs. On distingue 2 types de cluster, l'actif/passif (ou maitre/esclave) et l'actif/actif (ou maûÛtre/maûÛtre). Cette technologie nûˋcessite un disque partagûˋ sous forme d'une baie de disque ou par un DFS (Distributed File System).

Le cluster hybride: Ici pas d'espace partagûˋ (donc beaucoup moins couteux), le service est rendu indûˋpendamment par tel ou tel noeud de la grappe. Ce systû´me nûˋcessite une configuration identique du service û rendre et un outil de clustering.

Concept du cluster hybride:

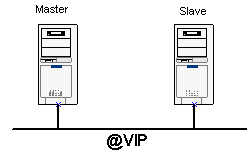

Le principe du cluster hybride consiste û partager une adresse virtuelle (VIP-Virtual IP) entre 2 serveurs capables de rûˋpondre aux requûˆtes des clients, les 2 serveurs prûˋsentent tous les 2 un service client identique et sont donc capables de rûˋpondre aux clients. Le serveur maûÛtre est celui qui dûˋtient l'adresse virtuelle, le serveur esclave teste rûˋguliûˋrement si le serveur maûÛtre est actif, c'est le heart-beat. Si l'esclave constate que le maûÛtre n'est plus en service, il monte immûˋdiatement l'interface virtuelle IP pour que le service soit de nouveau disponible. Les clients quand û eux contactent le serveur maûÛtre par le biais de l'adresse VIP. A noter, que plus l'intervalle de temps de test (de prûˋsence du maûÛtre par les esclaves) est court, plus vite le serveur esclave bascule en maûÛtre et donc meilleur est la disponibilitûˋ du service client.

2)Heart-beat

Heart-beat est un logiciel pour Linux du monde libre. Heart-beat signifie battement de coeur, qui symbolise le test de prûˋsence des maûÛtres esclaves. Heart Beat propose une architecture cluster, selon la technologie ô¨ IP Adress Takeover ô£. Lãun des néuds est maûÛtre, lãautre esclave. Lorsque le maûÛtre rencontre un incident, lãesclave prend le relais en rûˋcupûˋrant lãadresse IP du serveur maûÛtre.

Les commandes de gestion de Heart Beat :

|

#Pour lancer le service service Heart Beat start #Pour stopper le service service Heart Beat stop #Pour recharger les fichiers de configuration service Heart Beat reload |

Fonctionnement de Heart Beat :

Le fonctionnement de Heart Beat doit ûˆtre fait de telle sorte que :

1. Le serveur maûÛtre sãarrûˆte.

2. Le serveur esclave monte lãadresse IP de la gateway de sortie.

3. Le serveur esclave diffuse des trames ARP pour signaler aux serveurs de la DMZ que lãadresse MAC de la passerelle par dûˋfaut a changûˋ.

4. Le serveur maûÛtre est û nouveau disponible.

5. Le serveur maûÛtre signale sa prûˋsence û lãesclave.

6. Le serveur esclave descend lãinterface virtuelle.

7. Le serveur maûÛtre remonte lãinterface virtuelle avec lãadresse IP de la passerelle de sortie. On retrouve la situation de dûˋpart.

Lãadresse IP de la passerelle de sortie est une VIP (Virtual IP). Elle se dûˋplace entre les 2 serveurs. Mais attention, il sãagit dãune adresse IP supplûˋmentaire car les interfaces ont leurs propres adresses.

Configuration de heartbeat

Dans cet exemple, Heart Beat utilise lãinterface eth0 pour envoyer des tests UDP sur le port 694. Les variables keepalive, initdead et deadtime gouvernent la rapiditûˋ de rûˋaction de Heart Beat en cas de problû´me sur S1.

Le fichier authkeys pour le Serveur 1 (S1) et le serveur 2 (S2) :

|

#Ce fichier precise le mode dãauthentification auth 1 1 crc |

Le fichier haresources pour s1 et s2 :

|

#Ce fichier precise le service a surveiller et lãadresse VIP (160.133.100.254), httpd est le service en cluster pour notre exemple S1.domain 160.133.100.254 httpd s2.domain 160.133.100.254 httpd |

Le fichier ha.cf pour s1 :

|

debugfile /root/fw/log/ha-debug logfile /root/fw/log/ha-log keepalive 5 initdead 30 deadtime 10 #Si on utilise la liaison serie #serial /dev/ttyS0 #baud 19200 udpport 694 #interface de heartbeat bcast eth0 nice_failback off node s1.domain node s2.domain |

Le fichier ha.cf pour s2 :

|

debugfile /ha-debug logfile /ha-log keepalive 5 initdead 30 deadtime 10 udpport 694 #interface de heartbeat bcast eth0 nice_failback on node s1.domain node s2.domain |

HeartBeat nãest pas en service, voici ce que donne un ifconfig sur l'interface cluster du maûÛtre.

|

eth1 Lien encap:Ethernet HWaddr 00:04:76:21:8C:0D inet adr:160.133.100.250 Bcast:160.133.100.255 Masque:255.255.255.0 UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:0 errors:0 dropped:0 overruns:0 frame:0 TX packets:14 errors:0 dropped:0 overruns:0 carrier:14 collisions:0 lg file transmission:100 RX bytes:0 (0.0 b) TX bytes:840 (840.0 b) Interruption:9 Adresse de base:0x7800 |

|

eth1 Lien encap:Ethernet HWaddr 00:04:76:21:8C:0

inet adr:160.133.100.250 Bcast:160.133.100.255 Masque:255.255.255.0 UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:0 errors:0 dropped:0 overruns:0 frame:0 TX packets:14 errors:0 dropped:0 overruns:0 carrier:14 collisions:0 lg file transmission:100 RX bytes:0 (0.0 b) TX bytes:840 (840.0 b) Interruption:9 Adresse de base:0x7800 eth1:0 Lien encap:Ethernet HWaddr 00:04:76:21:8C:0D inet adr:160.133.100.254 Bcast:160.133.100.255 Masque:255.255.255.0 UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 Interruption:9 Adresse de base:0x7800 |

3)Keepalived

Keepalived est un outil de clustering hybride pour serveur Linux, il permet comme Heart-Beat la reprise du service client par un serveur esclave. Basûˋ sur le protocole VRRP (Virtual Redundancy Routing Protocol), Keepalived est un outil trû´s puissant, robuste et facile û mettre en oeuvre.

Prenons l'exemple ci dessous, on veut mettre en cluster 2 serveurs avec une reprise du serveur esclave. Le principe consiste û se partager une adresse IP virtuelle, "mountûˋe" par le serveur maûÛtre en fonctionement normal ou par le serveur esclave si le maûÛtre est indisponible. Les clients pointants vers l'adresse virtuelle, ainsi toujours joignable.

Le fichier de configuration /etc/keepalived/keepalived.conf pour le serveur maûÛtre:

|

! Configuration File for keepalived vrrp_instance VI_1 { state MASTER interface eth0 virtual_router_id 1 priority 100 advert_int 1 authentication { auth_type PASS auth_pass 1111 } virtual_ipaddress { 192.168.100.254 } } |

Le fichier de configuration /etc/keepalived/keepalived.conf pour le serveur esclave:

|

! Configuration File for keepalived vrrp_instance VI_1 { state BACKUP interface eth0 virtual_router_id 1 priority 10 advert_int 1 authentication { auth_type PASS auth_pass 1111 } virtual_ipaddress { 192.168.100.254 } } |

A noter que l'interface virtuelle nãapparaûÛt pas avec la commande ifconfig mais avec ip addr list. On peut crûˋer plusieurs interfaces virtuelles en cas de besoin.