Articles récents

Linux : SÃĐcuriser les ÃĐchanges rÃĐseau

Avec l'affaire Snowden et les rÃĐvÃĐlations sur les ÃĐcoutes de la NSA, il devient ÃĐvident que tous nos ÃĐchanges sont exploitÃĐs voir sauvegardÃĐs par des organismes gouvernementaux pour des raisons diverses et variÃĐes. Je ne mâÃĐdenterais pas sur ce sujet, mais simplement il comment faire pour sÃĐcuriser les ÃĐchanges rÃĐseaux?

Et bien, il suffit d'utiliser des protocoles sÃĐcurisÃĐs ou des mÃĐcanismes de chiffrement comme le tunnel SSH ou le VPN.

1) SÃĐcuriser les transfert FTP

Le protocole FTP est fait pour ÃĐchanger des fichiers (File Transfer Protocol). Mais il s'agit d'un vieux protocole qui n'est pas sÃĐcurisÃĐ, les mots de passe en clair! Il existe dÃĐsormais le protocole FTPS (S pour sÃĐcurisÃĐ) qui utilise un chiffrement pour protÃĐger les donnÃĐes ÃĐchangÃĐes. Sous Linux, vous pouvez utiliser l'application VsFTPd pour utiliser le protocole FTPS. Sous Debian, cette application n'est pas native, vous pouvez l'installer par la commande apt-get install vsftpd.Cette application est produite par Chris Evans, chargÃĐ de la sÃĐcuritÃĐ autour de Chrome chez Google. Le fichier de configuration est /etc/vsftpd.conf et pour une fois il est trÃĻs bien documentÃĐ! Avec un quelques notions d'anglais, il suffit de le suivre pour retenir les quelques paramÃĻtres intÃĐressants. Globalement, pour forcer un utilisateur à se connecter en utilisant un mot de passe vous pouvez utiliser cet exemple:

2) Utilisation de SSH

2.1) GÃĐnÃĐralitÃĐs

SSH pour Secure Shell, est un protocole et ÃĐgalement un ensemble d'outils (comme ssh, sftp, scp, ...) qui permet des communications sÃĐcurisÃĐs. La suite d'outil la plus complÃĻte dans ce domaine est l'openssh. Il ne faut confondre SSH et SSL/TLS (TLS est l'autre nom de SSL, crÃĐÃĐ par Netscape sous le nom SSL et normalisÃĐ par l'IETF sous le nom TLS). SSL est un protocole de chiffrement orientÃĐ autour de https, alors que SSH permet de chiffrer des tunnels est donc du FTP, HTTP, ... SSL/TLS permet de sÃĐcuriser le transport d'informations via le Web, et SSH est une vÃĐritable plate-forme de sÃĐcurisation pour toutes formes de communications ÃĐlectroniques.Le tunnel SSH est un mÃĐcanisme qui permet le dÃĐport d'un port d'un service gÃĐnÃĐralement distant. Il y a encapsulation des trames dans un canal sÃĐcurisÃĐ communÃĐment appelÃĐ tunnel. Cela permet de communiquer sur le port de votre choix et de rendre intelligible l'ÃĐchange. Il suffit de choisir un port non filtrÃĐ par le firewall de votre entreprise pour communiquer ni vu ni connu.

2.2) CrÃĐer un tunnel SSH

Voyons comment crÃĐer un tunnel entre deux stations linux. Il y a globalement trois mÃĐthodes:Mais concrÃĻtement, comment faire un tunnel entre deux stations Linux? Tout d'abord, il faut activer le service sshd sur vos deux stations par la commande service sshd start. Prenons l'exemple, d'un serveur web sous Linux et d'une station cliente Linux, pour crÃĐer un tunnel il suffit de taper la commande au format ci dessous:

ssh -L port_local:adresse_locale:port_distant user@adresse_server_distant

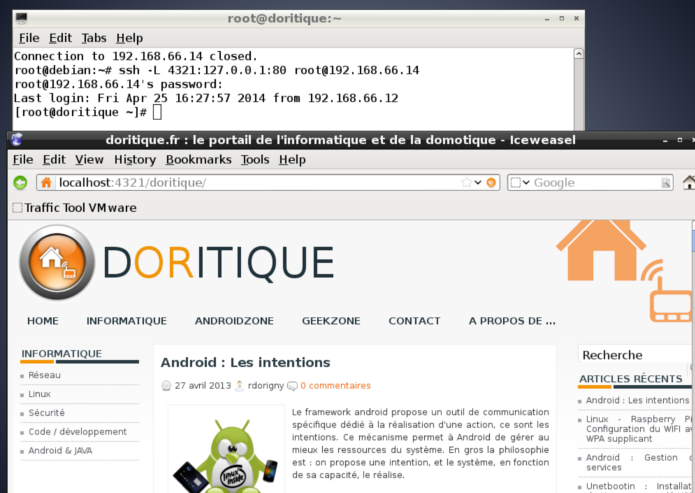

Par exemple, j'ai tapÃĐ :

ssh -L 4321:127.0.0.1:80 root@192.168.73.74

Ensuite, il suffit de taper dans le navigateur de ma station cliente l'url : localhost:4321 .

2.3) Echange de clÃĐs

Lors de la premiÃĻre connexion, la station indique qu'elle ne connait pas la clÃĐ publique du serveur et propose de la sauvegarder. Les clÃĐs publiques sont sauvegardÃĐs sous /home/user/.ssh/know_hosts.Mais ce qui est intÃĐressant avec SSH, c'est de crÃĐer une clÃĐ, de la publier sur le serveur et de communiquer avec. Voyons comment faire :

3)CrÃĐer un VPN

3.1) GÃĐnÃĐralitÃĐs

Le fonctionnement du VPN est trÃĻs diffÃĐrent. Cela revient à tirer un cÃĒble entre le LAN du serveur VPN et entre votre station. En fait, le VPN vous permet d'obtenir une adresse IP du rÃĐseau distant du serveur. Le VPN sÃĐcurise ÃĐgalement l'ÃĐchange en crÃĐant un tunnel et donc une encapsulation des trames qui seront chiffrÃĐes à l'intÃĐrieur.3.2) CrÃĐation d'un canal non sÃĐcurisÃĐ

La premiÃĻre ÃĐtape dans la mise en oeuvre d'un VPN est de crÃĐer un canal sans chiffrement. Il suffit de deux machines pour tester notre canal (un client et un serveur), en thÃĐorie le serveur VPN ouvre le canal sur le LAN des serveurs/services mÃĐtiers. Je n'ai pas de serveur pour ce test, on se contentera de pinguer l'interface virtuelle du tunnel.La premiÃĻre ÃĐtape consiste à installer openvpn par apt-get install openvpn ou yum install openvpn selon votre distribution. Ensuite on crÃĐÃĐ un fichier de configuration par touch /etc/openvpn/openvpn-client.conf sur la station cliente. Dans le fichier, vous pouvez ajouter :

De mÊme pour le serveur :

Ensuite il suffit de lancer l'application avec la commande (si le service est lancÃĐ, faire un service openvpn stop):

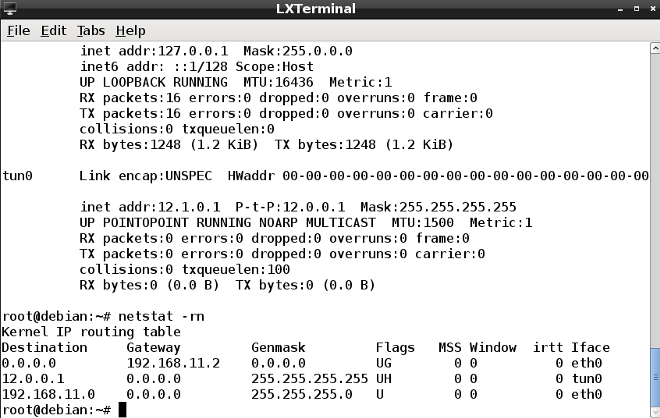

Le canal est crÃĐÃĐ entre deux interfaces virtuelles du tunnel. Sur le client, on observe une interface tun0.

Pour tester le canal, il suffit alors de pinguer les interfaces virtuelles tun0 par ping 12.0.0.1 et ping 12.1.0.1 selon si vous Êtes sur le serveur ou sur le client.

3.3) CrÃĐation d'un canal sÃĐcurisÃĐ par une clÃĐ statique

Pour gÃĐnÃĐrer la clÃĐ, il suffit de taper la commande openvpn --genkey --secret macle. Ensuite, il faut copier la clÃĐ par scp macle A.B.C.D:/etc/openvpn. Ensuite les fichiers de configuration sont à modifier comme ci-dessous. Pour le serveur:Et pour le client :

3.4) CrÃĐation d'un canal SSL VPN

Pour cela je vous conseille l'article http://mathieu-androz.developpez.com/articles/linux/vpn/. Il suffit de suivre ce qui est indiquÃĐ.Globalement, il faut suivre la sÃĐquence suivante:

Conclusion

Voila, nous avons vu quelques mÃĐthodes pour sÃĐcuriser vos ÃĐchanges de donnÃĐes. Enfin, pour un ÃĐchange ponctuel entre deux stations Linux, SSL propose la commande scp qui est à employer sans modÃĐration! (exemple : scp monfic.txt 192.168.0.1:/etc/openvpn)

© 2024 www.doritique.fr par Robert DORIGNY